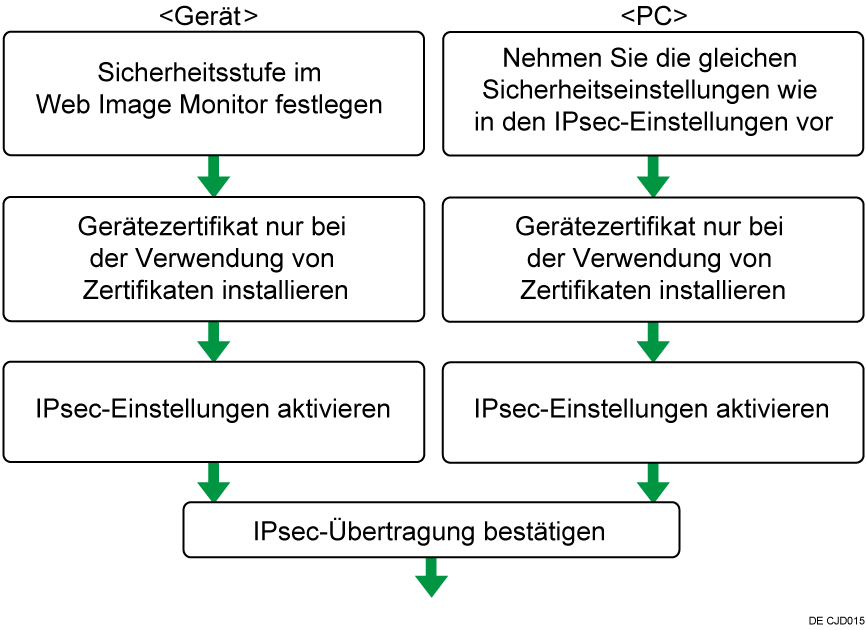

Konfigurationsablauf für Einstellungen für autom. Austausch des Verschlüsselungscodes

Um ein Zertifikat zur Authentifizierung des Kommunikationspartners beim automatischen Austausch des Verschlüsselungscodes zu verwenden, muss ein Gerätezertifikat installiert sein.

Nach der Konfiguration von IPsec können Sie mit dem Befehl "Ping" überprüfen, ob die Verbindung korrekt hergestellt wird. Der Befehl "Ping" lässt sich allerdings nicht verwenden, wenn ICMP auf der Computer-Seite von der IPsec-Übertragung ausgeschlossen wurde. Da die Reaktion während des Schlüsselaustauschs am Anfang langsam ist, kann es außerdem einige Zeit dauern, um zu überprüfen, ob die Übermittlung eingerichtet wurde.

Bevor Sie die Übertragungspartner-Authentifizierung für den automatischen Austausch des Verschlüsselungscodes auf „Zertifikat“ ändern können, müssen Sie ein Zertifikat installieren und zuordnen. Einzelheiten zum Erstellen und Installieren eines Gerätezertifikats siehe Anwenderanleitung für Ihr Gerät. Weitere Informationen zum Zuweisen installierter Zertifikate an IPsec finden Sie unter Auswählen des Zertifikats für IPsec.

Melden Sie sich über Web Image Monitor als Netzwerkadministrator an.

Informationen zum Anmelden siehe Anwenderanleitung für Ihr Gerät.Zeigen Sie auf [Gerätemanagement], und klicken Sie dann auf [Konfiguration].

Klicken Sie auf [IPsec] unter „Sicherheit“.

Klicken Sie auf [Bearbeiten] unter „Einstellungen für autom. Austausch des Verschlüsselungscodes“.

Nehmen Sie die Einstellungen für automatischen Austausch des Verschlüsselungscodes in [Einstellungen 1] vor.

Wenn Sie mehrere Einstellungen vornehmen möchten, wählen Sie die Nummern dieser Einstellungen und fügen Sie dann die Einstellungen hinzu.Klicken Sie auf [OK].

Wählen Sie [Aktiv] für „IPsec“ in „IPsec“.

Stellen Sie „HTTPS-Kommunikation ausschließen“ auf „[Aktiv]“, wenn Sie IPsec nicht für die HTTPS-Übertragung verwenden wollen.

Klicken Sie auf [OK].

Wird aktualisiert... erscheint. Warten Sie etwa ein oder zwei Minuten und klicken Sie dann auf [OK].

Wenn das vorherige Fenster nach dem Klicken auf [OK] nicht erneut angezeigt wird, warten Sie einen Augenblick und klicken anschließend auf die Schaltfläche zum Aktualisieren des Webbrowsers.Melden Sie sich ab.

Wählen Sie mithilfe des Web Image Monitor das für IPsec zu verwendende Zertifikat. Sie müssen das Zertifikat vor der Verwendung installieren. Einzelheiten zum Erstellen und Installieren eines Gerätezertifikats siehe Anwenderanleitung für Ihr Gerät.

Melden Sie sich über Web Image Monitor als Netzwerkadministrator an.

Informationen zum Anmelden siehe Anwenderanleitung für Ihr Gerät.Zeigen Sie auf [Gerätemanagement], und klicken Sie dann auf [Konfiguration].

Klicken Sie auf [Gerätezertifikat] unter „Sicherheit“.

Wählen Sie das Zertifikat, das für IPsec verwendet werden soll, aus dem Dropdown-Listenfeld in „IPsec“ unter „Zertifizierung“.

Klicken Sie auf [OK].

Das Zertifikat für IPsec ist festgelegt.Wird aktualisiert... erscheint. Warten Sie etwa ein oder zwei Minuten und klicken Sie dann auf [OK].

Wenn das vorherige Fenster nach dem Klicken auf [OK] nicht erneut angezeigt wird, warten Sie einen Augenblick und klicken anschließend auf die Schaltfläche zum Aktualisieren des Webbrowsers.Melden Sie sich ab.

Konfigurieren Sie die IPsec-Einstellungen des Computers so, dass sie genau mit der Sicherheitsstufe des Geräts übereinstimmen. Die Einstellungsweise variiert je nach Betriebssystem auf dem Computer. Dem hier dargestellten Beispiel zur Auswahl der Sicherheitsstufe „Authentifizierung und niedrige Verschlüsselung“ liegt Windows 10 zugrunde.

Klicken Sie auf die Schaltfläche [Start] und dann auf [Windows-System] - [Bedienfeld] - [System und Sicherheit] - [Windows Defender Firewall].

Klicken Sie auf [Erweiterte Einstellungen] - [Eigenschaften], und wählen Sie die Registerkarte [IPsec-Einstellungen].

Wählen Sie [Ja] in [IPsec-Ausnahmen], und klicken Sie dann auf [Anpassen] in [IPsec-Standardeinstellungen].

Wählen Sie [Erweitert] in [Schlüsselaustausch (Hauptmodus)], und klicken Sie dann auf [Anpassen].

Klicken Sie auf [Hinzufügen] in [Sicherheitsmethoden], um eine neue Sicherheitsmethode hinzuzufügen.

Wählen Sie [SHA-1] für [Integritätsalgorithmus], [3DES] für [Verschlüsselungsalgorithmus], [Diffie-Hellman Group 14] für [Schlüsselaustauschalgorithmus].Setzen Sie [Minuten] unter [Schlüssellaufzeit] auf [300], und aktivieren Sie das Kontrollkästchen [Diffie-Hellman für erhöhte Sicherheit verwenden] unter [Schlüsselaustauschoptionen]; klicken Sie dann auf [OK].

Wählen Sie [Erweitert] in [Datenschutz (Schnellmodus)], und klicken Sie dann auf [Anpassen].

Aktivieren Sie das Kontrollkästchen [Verschlüsselung für alle Verbindungssicherheitsregeln, die diese Einstellungen verwenden, erforderlich].

Klicken Sie auf [Hinzufügen] in [Datenintegrität und Verschlüsselung], um eine neue Einstellung hinzuzufügen.

Wählen Sie [ESP] für [Protokoll], [3DES] für [Verschlüsselungsalgorithmus], [SHA-1] für [Integritätsalgorithmus] und setzen Sie [Lebensdauer der Schlüssel] auf „5 (Minuten)/100.000 (KB)“.

Wenn eine Kombination aus [ESP], [3DES] und [SHA-1] bereits registriert wurde, kann keine neue Einstellung erstellt werden. Wählen Sie in diesem Fall die registrierte Einstellung aus, klicken Sie auf [Bearbeiten], und ändern Sie [Lebensdauer der Tasten].Klicken Sie auf [OK].

Wählen Sie [Erweitert] in [Authentifizierungsmethode], und klicken Sie dann auf [Anpassen].

Klicken Sie auf [Hinzufügen] in [Erste Authentifizierungsmethoden], um eine neue Authentifizierungsmethode hinzuzufügen.

Wählen Sie [Freigegebener Schlüssel] als Anmeldetyp aus, und geben Sie den Schlüssel ein.Klicken Sie dreimal auf [OK].

Klicken Sie im Bildschirm [Windows Defender Firewall mit erweiterter Sicherheit] mit der rechten Maustaste auf [Verbindungssicherheitsregeln] und dann auf [Neue Regel].

Der [Sicherheitsregel-Assistent für neue Verbindungen] erscheint.Wählen Sie [Benutzerdefiniert], und klicken Sie dann zweimal auf [Weiter].

Wählen Sie [Authentifizierung für eingehende und ausgehende Verbindungen anfordern], und klicken Sie auf [Weiter].

Wählen Sie [Standard], und klicken Sie auf [Weiter].

Wählen Sie [Beliebig] oder [TCP] in [Protokolltyp], und klicken Sie auf [Weiter].

Wenn [TCP] ausgewählt ist, geben Sie bei Bedarf den Endpunkt-Port an.Stellen Sie sicher, dass das Kontrollkästchen [Domäne] aktiviert ist, und klicken Sie auf [Weiter].

Geben Sie einen Namen ein, den Sie für [Name] verwenden möchten, geben Sie ggf. eine [Beschreibung] ein, und klicken Sie auf [Fertigstellen].

Klicken Sie mit der rechten Maustaste auf die erstellte Regel und dann auf [Eigenschaften].

Wählen Sie auf der Registerkarte [Entfernte Computer] die Option [Diese IP-Adressen] für [Endpunkt 1] und [Endpunkt 2], und klicken Sie dann auf [Hinzufügen], um die IP-Adressen festzulegen.

Geben Sie die IP-Adresse des PCs für [Endpunkt 1] und die IP-Adresse des Geräts für [Endpunkt 2] ein.Wählen Sie auf der Registerkarte [Authentifizierung] unter [Authentifizierungsmodus] die Option [Eingehende und ausgehende Anforderung], und klicken Sie auf [OK].

Um Perfect Forward Secrecy (PFS) zu aktivieren, fahren Sie mit Schritt 24 fort.

Wenn PFS nicht verwendet werden soll, fahren Sie mit Schritt 27 fort.Klicken Sie auf die Schaltfläche [Start] und dann auf [Windows PowerShell] - [Windows PowerShell].

Geben Sie „Get-NetIPsecQuickModeCryptoSet“ ein, und drücken Sie die [Eingabe]-Taste.

Geben Sie „Set-NetIPsecQuickModeCryptoSet“ ein, und drücken Sie die [Eingabe]-Taste, um „Name“ und „PerfectForwardSecrecyGroup“ einzustellen.

Geben Sie für „Name“ den Wert des von „Get-NetIPsecQuickModeCryptoSet“ angezeigten Namens ein.

Geben Sie für „PerfectForwardSecrecyGroup“ „none/DH1/DH2/DH14“ ein.Klicken Sie im Bildschirm [Windows Defender Firewall mit erweiterter Sicherheit] mit der rechten Maustaste auf die von Ihnen erstellte Regel und dann auf [Regel aktivieren].

Die IPsec-Einstellungen werden auf Ihrem Computer aktiviert.